Experts Waarschuwen Voor Toegenomen Activiteit: Mogelijk Voorbode Van Aanval of Nieuwe Kwetsbaarheid

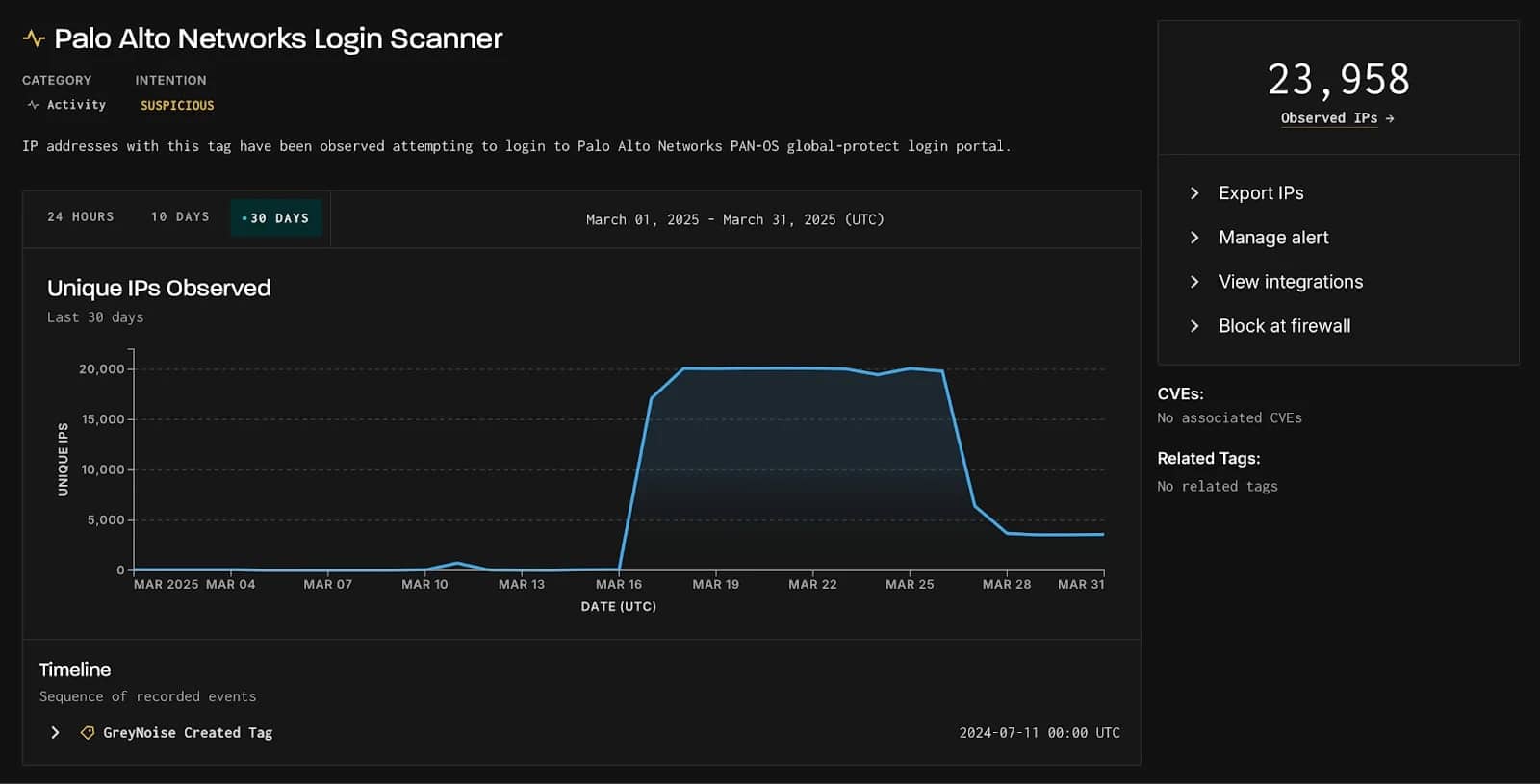

Een recente golf van massale scans heeft alarm geslagen binnen de cybersecuritygemeenschap, nadat een ongebruikelijke stijging in pogingen om toegang te krijgen tot inlogportalen van GlobalProtect, de bedrijfs-VPN-oplossing van Palo Alto Networks, werd vastgesteld. Volgens onderzoekers van GreyNoise waren meer dan 24.000 unieke IP-adressen betrokken bij deze verdachte activiteit in maart 2025.

Grootschalige en Volhardende Scans

De meeste activiteit vond plaats op 17 maart, met maar liefst 20.000 actieve IP-adressen op één dag. Deze intensiteit hield aan tot en met 26 maart. GreyNoise classificeerde 23.800 van deze IP’s als ‘verdacht’ en 154 als ‘kwaadaardig’, wat wijst op een duidelijke intentie tot verkenning voorafgaand aan een mogelijk aanvalsplan.

De meeste verbindingen kwamen uit de Verenigde Staten en Canada, maar de doelorganisaties bevinden zich wereldwijd, met een bijzonder hoge concentratie op Amerikaanse servers die aan het internet zijn blootgesteld.

"In de afgelopen 18 tot 24 maanden hebben we een duidelijk patroon geïdentificeerd: verkenningscampagnes tegen specifieke technologieën die weken later worden gevolgd door de onthulling van nieuwe kwetsbaarheden," zei Bob Rudis, vice-president van Data Science bij GreyNoise.

Mogelijke Voorloper Van Nieuwe Kwetsbaarheid

Hoewel er nog geen specifieke fout in GlobalProtect is bevestigd, doet het waargenomen gedrag denken aan eerdere campagnes waarbij aanvallers kwetsbare activa in kaart brengen om toekomstige beveiligingslekken, inclusief nog onbekende zero-days, te benutten.

GreyNoise ontdekte ook een samenloop met een parallelle activiteit op 26 maart, waarbij een scan van PAN-OS werd uitgevoerd met 2.580 IP’s. Dit zou onderdeel kunnen zijn van dezelfde operatie of een gedeelde infrastructuur kunnen impliceren.

De onderzoekers vergelijken dit patroon met de spionagecampagne ArcaneDoor, die in 2024 door Cisco Talos werd onthuld en ook gericht was op netwerken en randapparatuur.

Dringende Aanbevelingen Voor Beheerders

Hoewel Palo Alto Networks nog geen kwetsbaarheid heeft bevestigd die in deze campagne wordt uitgebuit, hebben ze een kort statement uitgegeven waarin ze aangeven dat hun teams "de situatie actief monitoren" en dat "de veiligheid van klanten hun hoogste prioriteit heeft."

Tijdens het wachten op verdere duidelijkheid, doet GreyNoise de volgende aanbevelingen aan systeembeheerders die GlobalProtect gebruiken:

- Audit uw logbestanden vanaf medio maart om anomalieën of verdachte toegangspogingen te detecteren.

- Zoek naar tekenen van compromittering in uw randinfrastructuur.

- Versterk de configuratie van inlogportalen, inclusief het gebruik van multifactor-authenticatie en strikte toegangsbeleid.

- Werk bij naar de laatste versie van PAN-OS, volgens de beste praktijken van de fabrikant.

- Blokkeer bekende kwaadaardige IP’s die door GreyNoise zijn verstrekt.

⚠️ Conclusie

De stroom van scans tegen GlobalProtect lijkt geen op zichzelf staand voorval, maar eerder deel uit te maken van een herhaald patroon van verkenning voorafgaand aan mogelijke exploitatie. Hoewel er nog geen concrete aanwijzingen zijn voor een lopende aanval, moeten organisaties een proactieve houding aannemen en hun beveiligingsmaatregelen versterken voordat het te laat is.

Referenties: Bleepingcomputer en GreyNoise