Grote Databreach Bij Oracle Cloud: Vragen En Beweerdelijk Bewijs

Datum: 21 maart 2025

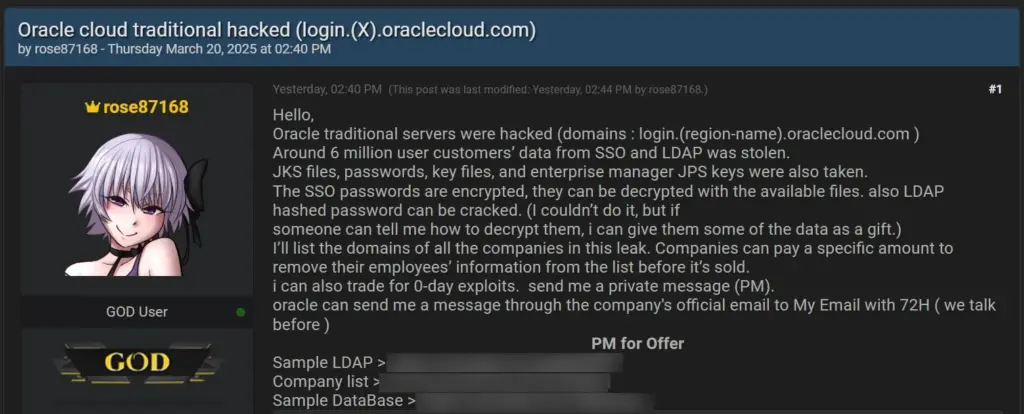

Op donderdag 20 maart heeft een hacker, bekend onder het pseudoniem rose87168, verschillende tekstbestanden gepubliceerd die zouden wijzen op een omvangrijke databreach bij de Single Sign-On (SSO) van Oracle Cloud. De geïncrimineerde data omvat een monsterset, LDAP-informatie en een lijst van bedrijven die volgens de hacker slachtoffer zouden zijn geworden van deze datalekken.

Ondanks de beschuldigingen ontkent Oracle dat er sprake is van een datalek. Het bedrijf beweert dat de gepubliceerde inloggegevens niet afkomstig zijn van de infrastructuur van Oracle Cloud en dat geen enkele klant gegevens heeft verloren. Echter, de controverse neemt toe nu rose87168 extra bewijs heeft gedeeld dat suggereert dat de gegevens inderdaad van Oracle-servers afkomstig zijn.

De Ontkenning van Oracle en het Bewijs van de Hacker

Volgens Oracle zijn er geen gegevens gelekt uit hun systemen. De hacker biedt de vermeende gestolen gegevens, die maar liefst 6 miljoen records omvatten, te koop aan. Dit bevat gegevens van honderden domeinen van organisaties in Latijns-Amerika. Ter ondersteuning van zijn claim deelde de hacker een link naar Internet Archive, die bewijst dat hij een .TXT-bestand met zijn ProtonMail-e-mailadres heeft geüpload naar de inlogserver van Oracle: login.us2.oraclecloud.com.

Naast het verstrekken van de gegevens op de zwarte markt, merkte rose87168 op dat de SSO-wachtwoorden gecodeerd zijn, maar dat ze te decoder zijn met de beschikbare bestanden, evenals de LDAP-hashwachtwoorden. De hacker heeft ook beloofd om een lijst van alle betrokken domeinen vrij te geven en bood aan om specifieke informatie te verwijderen in ruil voor betalingen of uitwisselingen van Zero-Day exploits.

Onderzoek naar de Datalek

Op 25 maart deelde de hacker een monsterset bestaande uit 10.000 regels om zijn beweringen te versterken, wat heeft geleid tot gedetailleerd onderzoek van deskundigen. De meest relevante conclusies zijn de volgende:

- Verwijde Impact: De monsterset bevat records van meer dan 1.500 organisaties, wat duidt op een significante datalek.

- Authenticiteit van Gegevens: De structuur en hoeveelheid van de gelekte informatie maken vervalsingen moeilijk, wat de validiteit van de datalek versterkt.

- Toegang tot Productieomgeving: Veel records bevatten tenant-ID’s in formaten zoals {tenant}-dev, {tenant}-test en {tenant}, wat suggereert dat de hacker ook toegang tot productieomgevingen heeft gehad.

- Blootstelling van Persoonlijke E-mails: De datalek bevat een aanzienlijke hoeveelheid persoonlijke e-mailadressen, waarschijnlijk omdat organisaties SSO-authenticatie toestaan voor hun werknemers en klanten.

Het bedrijf voor cyberveiligheid CloudSek heeft een gratis tool gepubliceerd die organisaties in staat stelt te controleren of ze op de lijst van slachtoffers staan.

De CVE-2021-35587 en de Benutte Kwetsbaarheid

De hacker heeft ook benadrukt dat Oracle Cloud een kwetsbare versie van Oracle Access Manager gebruikt, die verband houdt met de CVE-2021-35587. Deze kritieke kwetsbaarheid (met een CVSS-score van 9.8) stelt een niet-geauthenticeerde aanvaller in staat om Oracle Access Manager te compromitteren, wat kan leiden tot externe code-uitvoering (RCE) en totale controle over het systeem.

De CVE-2021-35587 werd gepubliceerd in januari 2022 en heeft invloed op versies van Oracle Fusion Middleware zoals 11.1.2.3.0, 12.2.1.3.0 en 12.2.1.4.0, die kwetsbaar zijn voor aanvallen door deze fout. Sinds de ontdekking zijn er publieke exploits voor deze kwetsbaarheid ontwikkeld, en de hacker beweert deze te hebben gebruikt om toegang te krijgen tot de servers van Oracle.

Bevestiging van de Datalek

De ontkenning van Oracle is weerlegd door onderzoekers die aanvullende monsters van de gelekte gegevens hebben ontvangen en de authenticiteit van de datalek hebben bevestigd. Enkele vertegenwoordigers van de getroffen bedrijven hebben anoniem bevestigd dat de informatie in de datalek, zoals namen, e-mailadressen en LDAP-gegevens, nauwkeurig en aan hen toebehoorde.

Bovendien is bevestigd dat de hacker in contact heeft gestaan met Oracle en een betaling in XMR (Monero) heeft geëist om details te verstrekken over hoe ze zich toegang hebben verschaft tot de servers van Oracle. Een e-mailuitwisseling met een medewerker van Oracle, die een @proton.me adres gebruikte, toont aan dat geprobeerd is te onderhandelen met het bedrijf na de datalek.

Acties van Oracle en Gevolgen

Oracle heeft de gecompromitteerde server afgesloten nadat ze van de datalek op de hoogte waren gebracht. Beveiligingsexperts hebben erop gewezen dat de Oracle Fusion Middleware 11g, beïnvloed door de CVE-2021-35587, aanvallers in staat stelde Oracle Access Manager te compromitteren en gevoelige informatie te benaderen. Dit voorval benadrukt niet alleen de ernst van de kwetsbaarheid, maar ook de dringende noodzaak om kritieke systemen in cloudomgevingen bij te werken en te patchen.

Eindbeschouwing

De datalek die Oracle Cloud aangaat, onthult de kwetsbaarheid van cloudplatformen en benadrukt het belang van voortdurende updates en bescherming tegen cyberdreigingen. Dit incident laat ook zien hoe beveiligingsinbreuken verregaande gevolgen kunnen hebben en duizenden organisaties wereldwijd kunnen beïnvloeden. Bedrijven moeten preventieve maatregelen treffen om te voorkomen dat zij het slachtoffer worden van dit soort cyberaanvallen en risico’s met betrekking tot bekende kwetsbaarheden zoals de CVE-2021-35587 te mitigeren.

Bronnen: Segur Info, BC I, BC II, CloudSek I en CloudSek II